Get Started for FREE

Sign up with Facebook Sign up with X

I don't have a Facebook or a X account

Your new post is loading... Your new post is loading...

Your new post is loading... Your new post is loading...

Stephane Manhes's curator insight,

July 10, 2014 11:50 AM

Ce botnet scanne les adresses IP de systèmes acceptant les connexions Remote Desktop Protocol (port 3389) et lorsqu'un service RDP est identifié, BrutPOS tente de se loguer à ces PC avec des noms d'utilisateurs et des mots passe appartenant à une liste prédéfinie. « Certains de ses noms et mots de passe indiquent que les attaquants recherchent des marques spécifiques de systèmes de terminaux de points de ventes tel que Micros », ont fait savoir les chercheurs de FireEye dans un blog.

Bitdefender B2B FR's curator insight,

May 15, 2014 3:36 AM

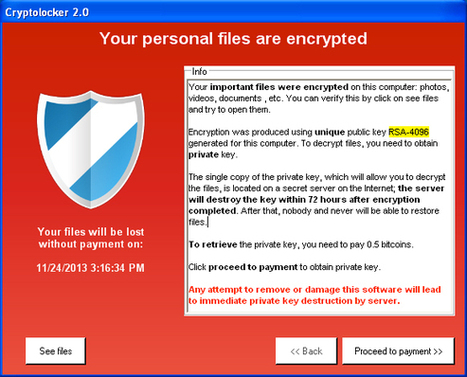

"Ils ont un objectif unique et ne sont utilisés qu’une fois. Dans ce cas-là, l’antivirus ne voir rien, car il ne connait pas la signature" Voilà tout l'intérêt de reposer également sur des technologies proactives plutôt que la simple signature, comme l'analyse avant l'accès, dont disposent les solutions Bitdefender. |

|

Globalement, FireEye juge que « les entreprises manquent de ressources et de talents pour faire face à l'industrialisation des attaquants et mettre en place des plans de réponses à incidents ad hoc ». Le spécialiste de la sécurité réseau rappelle finalement que si « se concentrer sur les menaces avancées est clef pour les organisations, il ne faut pas pour autant oublier de mettre en place des basiques d'hygiène informatique comme la ségrégation réseau, l'authentification forte, la mise en place de processus de réponse à incidents, et d'avoir à tout moment le support de l'exécutif d'entreprise. »